2018 год для мирового компьютерного сообщества начался с глобального шока: 2 января профессиональный интернет-журнал The Register опубликовал статью о том, что в процессорах Intel обнаружена уязвимость, которая позволяет хакерам получить доступ к любой информации. В зоне риска оказались не только персональные компьютеры и ноутбуки, но и мобильные устройства, а также серверы "облачных" хранилищ информации.

Фото: depositphotos/DragonImages

Intel подтвердила эту информацию, подчеркнув, что об уязвимости стало известно еще в середине декабря, о чем компания предупредила своих деловых партнеров. Как выяснилось, официальное сообщение о проблеме компания планировала выпустить после того, как будут разработаны меры по закрытию дыры.

Однако это заявление Intel мало кого успокоило, поскольку обнаруженная уязвимость, во-первых, существует уже более 20 лет, во-вторых, аналогичные проблемы были обнаружены не только у процессоров Intel, но и у продукции других производителей − AMD и ARM Holdings. В целом речь идет примерно о миллиарде устройств, что дало основание некоторым аналитикам назвать обнаруженную уязвимость самой серьезной дырой в безопасности за всю историю существования компьютеров.

На самом деле речь идет не об одной, а о двух дырах, названных соответственно, − Meltdown, которая позволяет хакеру проникнуть в память процессора, и Spectre, позволяющей вмешиваться в запущенные процессы. Обе уязвимости открывают возможности для доступа к памяти ядра процессора с помощью нового вида хакерских атак, основанных на анализе времени выполнения команд (timing attack).

Как это работает

Память ядра процессора разделена на две области − адресное пространство ядра и адресное пространство пользователя. Эти области разделены на уровне защиты процессора, и при попытке обратиться к памяти одного адресного пространства процессор сообщит об ошибке.

Но есть один важный момент. Тактовая частота процессоров в последние десятилетия росла значительно быстрее, чем скорость работы оперативной памяти, поэтому в процессорах появилась собственная оперативка − так называемые кэши 1-го, 2-го и 3-го уровней, что также позволило увеличить быстродействие компьютеров, ведь если для обращения к оперативной памяти необходимо более 100 процессорных тактов, то извлечь информацию из кэша 1-го уровня можно за пару тактов.

Уязвимость Meltdown позволяет анализировать скорость вычислений в процессорном ядре, и на основании этого вычислять данные, содержащиеся в кэше в адресном пространстве пользователя. Как уточнила Intel, Meltdown позволяет хакерам получить доступ к такой информации, как пароли и ключи шифрования компьютера, которые могут быть использованы для доступа к зашифрованным сообщениям.

Уязвимость Spectre связана с такой функцией процессора, как предсказатель переходов: если в программном коде имеется оператор if ("если"), то процессор определяет вероятность того, что ему придется обратиться к конкретной области памяти. Это открывает возможность направить его в ячейку с инструкцией, внедренной хакером. Другими словами, эта дыра позволяет обманывать компьютерную программу и за счет этого получать доступ к конфиденциальным данным.

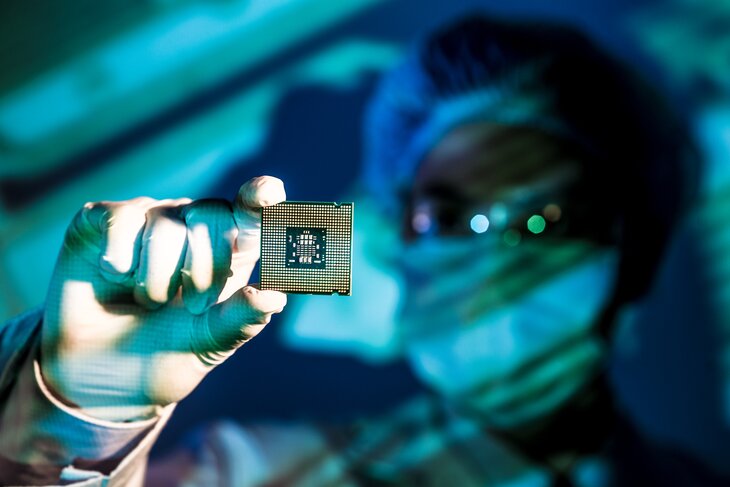

Фото: ТАСС/Сергей Коньков

Опасная защита

Самое неприятное в новых уязвимостях − то, что хакерские атаки с их использованием невозможно обнаружить. Предотвратить тоже сложно, поскольку они связаны не с программным обеспечением, а с внутренней архитектурой процессоров, то есть для устранения дыр требуется глубокая переработка архитектуры процессоров с изменением расположения транзисторов на чипе и схем вычислений. Специалисты уверены, что ни Intel, ни другие производители процессоров на это пока не готовы.

Сейчас упор делается на программные средства. Так, Microsoft уже 4 января выпустила обновление безопасности для операционных систем Windows, исправляющее уязвимость Meltdown. Однако лекарство оказалось хуже самой болезни.

Сначала пользователи начали жаловаться, что после обновления компьютеры стали тормозить и перегреваться. Статистика жалоб показала, что снижение производительности процессора может достигать 30%, потребность в теплоотводе возрастает на 10−15%, потребление электроэнергии компьютером возрастает на 10−30% и плюс существенно снижается производительность с операциями чтение/запись. Представители Intel назвали эти оценки преувеличенными, отметив, что производительность компьютера зависит от рабочей нагрузки и влияние обновлений на устройства рядовых пользователей "не должно быть значительным".

Однако дальше стало еще хуже: некоторые компьютеры после установки обновлений вообще перестали загружаться. Как признала Microsoft, после загрузки обновления на устройствах не открываются меню "Пуск" и панель задач, а загрузка обновлений на Windows 10, Windows 8.1 и Windows 7 приводила к возникновению на компьютерах системной ошибки, известной как синий экран смерти.

При этом представители Microsoft заявили, что подобная проблема встречается только на компьютерах, оснащенных процессорами AMD, и обвинили производителей процессоров в том, что они скрывают реальные технические характеристики своей продукции. AMD в свою очередь сообщила, что совместно с Microsoft работает над скорейшим решением проблемы.

Сергей Собянин поддержал проведение фестиваля "Русское поле"

Сергей Собянин поддержал проведение фестиваля "Русское поле" Рубченко Максим

Рубченко Максим